- Dołączył

- 26 Maj 2015

- Posty

- 19195

- Reakcje/Polubienia

- 55847

Cały artykuł:Zespół trzech naukowców z Uniwersytetu KU Leuven w Belgii ujawnił wczoraj, że zabezpieczenia i ochrona prywatności użytkowników zawarte w przeglądarkach, programach blokujących reklamy i rozszerzeniach anty-śledzenia nie są tak bezpieczne, jak wszyscy wierzą.

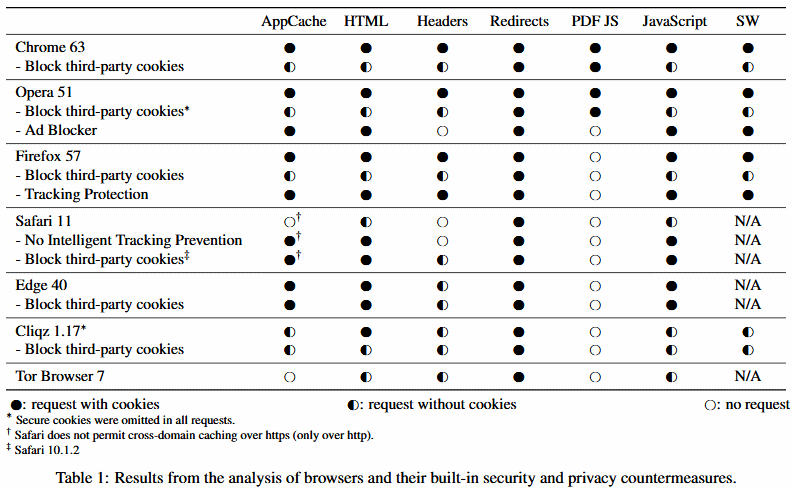

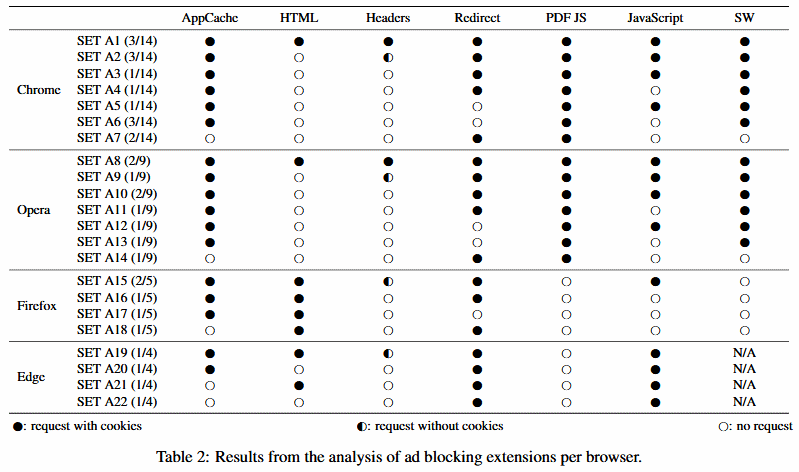

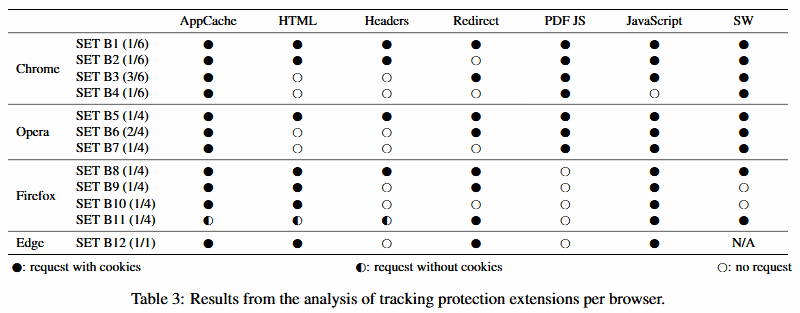

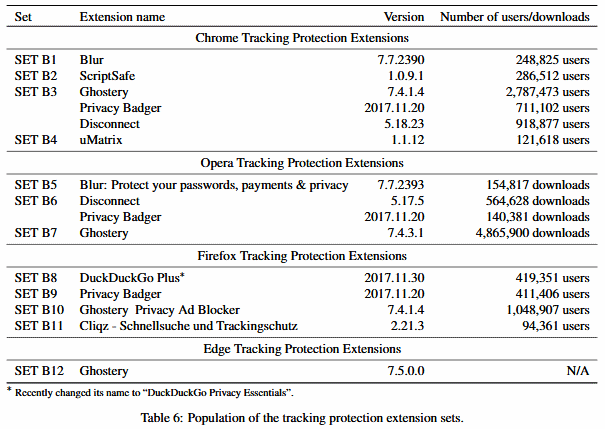

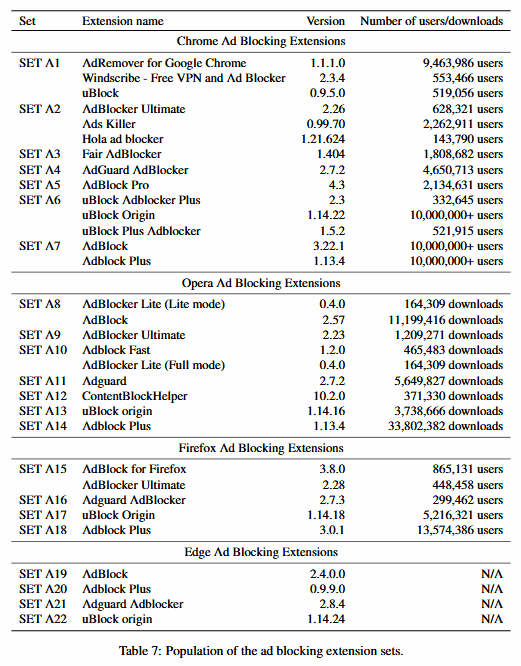

Naukowcy przeanalizowali siedem przeglądarek i 46 rozszerzeń. Badacze stwierdzili, że dla każdej testowanej przeglądarki lub rozszerzenia znaleziono przynajmniej jedną technikę, która może ominąć ich obronę.

W ramach swoich badań zespół KU Leuven opracował niestandardową platformę i testował, czy przeglądarki lub rozszerzenia blokują żądania innych witryn dotyczące plików cookie użytkowników inicjowanych za pośrednictwem:

Wyniki ich testów są następujące:- the AppCache API (AppCache in the tables below)

- the use of lesser-known HTML tags (HTML in the tables below),

- the "Location" response header (Headers in the tables below),

- various type of < meta > tag redirects (Redirects in the tables below),

- JavaScript code embedded within PDF files (PDF JS in the tables below),

- the JavaScript "location.href" property (JS in the tables below),

- or through service workers (SW in the tables below).

Obejścia są nowe i nie są jeszcze wykorzystywane.

Naukowcy przeskanowali najbardziej popularne 10.000 witryn Alexa, odwiedzając 160 059 stron internetowych, w poszukiwaniu dowodów na to, że reklamodawcy lub inne usługi śledzenia użytkowników korzystały z jednej z technik, które odkryli.

Wyniki tego skanowania wykazały, że żadna z witryn aktualnie nie używa żadnej z tych technik do obchodzenia zabezpieczeń śledzenia przeglądarki lub blokowania reklam.

Oznacza to, że przedstawione techniki mogą okazać się kopalnią złota dla niektórych usług śledzenia użytkowników, które mogą wykorzystać je do ominięcia funkcji anty-śledzenia niektórych przeglądarek i popularnych blokerów reklam.

Zaloguj

lub

Zarejestruj się

aby zobaczyć!