info:Otrzymaliśmy od Was wiele zgłoszeń odnośnie serwisu internetowego, jaki dziś pojawił się w sieci — a którego autor najwyraźniej wszedł w posiadanie dokumentów finansowych jednej z polskich agencji marketingowych, GetHero, pośredniczącej w sprzedaży reklam pomiędzy markami a influencerami. Dokumenty te są obecnie publikowane w internecie a za ich usunięcie szantazysta domaga się 50 000 PLN.

Okup wynosi 50 000 PLN

Oto list, jaki znalazca dokumentów wystosował publicznie do agencji GetHero / GAMELLION po tym — jak twiedzi — próbował bezskutecznie skontaktować się z ich pracownikami:

Na początek chce napisać ze podjąłem probe kontaktu z sieciami partnerskimi o których będę pisał. Na żadną z wiadomości nie otrzymałem odpowiedzi. Czare goryczy przelał ostatni film Sylwestra Wardegi. Zrozumiałem ze we wszystkim chodzi o pieniądze, a siec partnerska to nie są fajni kolesie którzy chcą rozwoju dzieciaków, a bardziej traktują swoich pupilków jako bankomaty, czy tez banery reklamowe, samemu ściągając spora prowizje.Kim jestem? Powiedzmy ze przeszukuje internet trochę jak google, ale otrzymuje ciekawsze wynikiNazwijcie mnie penetratorem

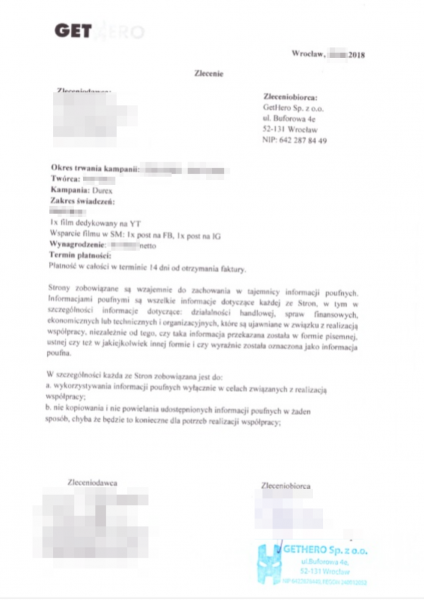

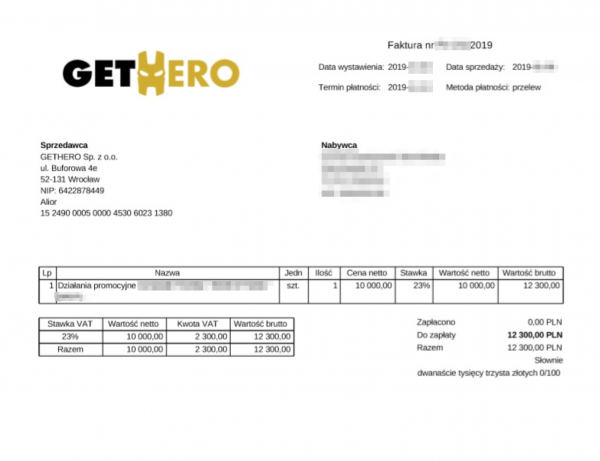

Niedawne prace naprowadziły mnie na prawdziwa kopalnie umów – faktur oraz prywatnych dokumentów dwóch sieci partnerskich “Get-Hero” oraz “Gamellon”. Chcecie wiedzieć ile zarabia Friz? Rezi? Nitro? Malczynscy? a może ile bierze Multi za swoje koncerty np w Energylandii? Danych jest okolo 5GB. Wiec tak drogie sieci partnerskie, tym razem dla odmiany zamiast zarabiania proponuje zapłatę. Za co zapytacie? Za najcenniejsza rzecz jaka macie w firmie – wasze dane, których nie chroniliście z odpowiednia starannością.

Co godzinę będę tu umieszczał umowy znanych osobistości. Jak to zatrzymać? Jest tylko jeden sposób. Oto mój portfel kryptowaluty Z-cash(ZEC): t1bCGws98q3NfP3YeWK9cysMa6qCQXbXNzEW momencie w którym otrzymam równowartość 50 tys zł na portfel zaprzestaje wstawiania danych do sieci oraz usuwam wszystkie mi znane. Dodatkowo jestem w stanie udzielić informacji jak udało mi się zdobyć dane tak byście w przyszłości nie musieli się już obawiać(dziura jest ciągle otwarta). Mozecie się zrzucić lub nie. Zobaczymy której sieci bardziej zależy na danych swoich influenserow jak i reklamodawców.Na pierwszy rzut leci MULTI i ENERGYLANDIA, ale uwierzcie jest tego sporoZdaje sobie sprawę ze wykop będzie usuwał moje znaleziska dlatego cala akcja będzie prowadzona z rożnych kont pod hasztagami: #Youtube #Gethero #Gamellon #Friz #Rezi #Multi #Tromba #Wersow

EDIT: JAKO ZE MINELA GODZINA A SRODKOW NADAL NI MA DORZUCAM UMOWE FRIZA ZA WORD OF TANKS. Nastepna umowa o 16:30EDIT: MINELA KOLEJNA GODZINA A SRODKOW NADAL NI MA. TAK WIEC TYM RAZEM WiP Bros i umowa z WAWELEM Nastepna umowa 17:30-18:00EDIT: MINELA KOLEJNA GODZINA A SRODKOW NADAL NI MA. TAK WIEC TYM RAZEM CALA GRUPKA I UMOWA Z MONTE Nastepna umowa : 18:30EDIT: MINELA KOLEJNA GODZINA A SRODKOW NADAL NI MA. TAK WIEC TYM RAZEM KAMPANIA DUREX I PONOWNIE WiP Bros Nastepna umowa : 19:30-20:00EDIT: MINELA KOLEJNA GODZINA A SRODKOW NADAL NI MA. TAK WIEC TYM RAZEM TROMBA BOMBA I JEGO UMOWA Z WORD OF TANKS. Narazie ida rzeczy mniej istotne. Daje szanse GetHero na przemyslenie sprawy. Ewentualny kontakt : wycieksp@hush.com Nastepne dane : 21:00“Penetrator” domaga się 50 000 PLN za zaprzestanie publikacji dokumentów. I tu zaznaczyć trzeba, że szantażysta jest słowny, ponieważ kolejne faktury i skany umów zawierające informacje o tym kto, ile i za co otrzymał, pojawiają się na jego stronie regularnie.

Jak doszło do wycieku?

Jeśli wierzyć szantażyście — dokumenty znalazł bez zabezpieczenia. Mógł to być jakiś Google albo Shodan Dork i namierzenie np. bazy Elastic Search (lub innej) bez odpowiedniego zabezpieczenia albo głębokie ukrycie, czy też autorski “crawling” podatnych usług, jak np. backdoora w usłudze VPN Fortigate, którego ktoś nie usuną aktualizacją. Jednym słowiem standardowe zdolności OSINT-owe, które powinien posiadać każdy analityk, handlowiec czy nawet rekruter (a jak nie posiada, to może je posiąść).

Danych ma być 5 GB, a ponieważ co godzinę ujawniane są kolejne dokumenty, to można wnioskować, że firmy jeszcze nie zapłaciły. Czy zapłacą? Może są na etapie zdobywania kryptowaluty? Wbrew pozorom, to nie jest łatwe — zdobyć kryptowalutę — dla kogoś, kto nigdy tego nie robił.

Upublicznienie “szantażu” naraża autora na odpowiedzialność karną i …niekoniecznie podziała mobilizująco na szantażowane firmy. Po pierwsze — płacąc okup, nigdy nie ma pewności, że szantażysta rzeczywiście usunie dane (i nie wróci z kolejną prośbą za tydzień, o dwa razy większą kwotę). A po drugie — jeśli nowe dokumenty przestaną się pojawiać, będzie to sugerować, że firma zapłaciła, czyli przylgnie do niej łatka “płacących okupy” (nikt takiej nie chce z wiadomych powodów).

Dla przypomnienia — w Polsce, z istotniejszych marek, mieliśmy do czynienia z:

Czy “penetrator” nie zostawił żadnych śladów podczas macania infrastruktury GetHero po których można by było go namierzyć? Pewnie niebawem się dowiemy.

- szantażem Plus Banku, kiedy kilku użytkowników polskiego forum na Torze wykradło dane klientów i stany rachunków bankowych (czemu Plus Bank początkowo zaprzeczał). Włamywacze również regularnie publikowali paczki z danymi, domagając się okupu. Zostali aresztowani.

- szantażem Morele.net, po kradzieży bazy danych z ponad 2,5 milionem kont klientów i po jej wykorzystywaniu do ich okradania. Firma nie zapłaciła, a szantażysta opublikował treści “negocjacji” w internecie. Wedle naszej wiedzy, do dnia dzisiejszego pozostaje na wolności.

Aktualizacja 2.09.2019, 20:46

Paweł Kowalczyk, wiceprezes zarządu GetHero przekazał nam (błyskawicznie!) takie oświadczenie. Wytłuszczenia nasze.

Nawiązując do pojawiających się w sieci informacji na temat ataku hakerskiego, jakiego byliśmy celem, pragniemy powtórzyć to, o czym informowaliśmy potencjalnie poszkodowane podmioty i media w lutym bieżącego roku.Jest nam niezmiernie przykro, że musimy ponownie odnieść się do sytuacji, w której padliśmy ofiarą kradzieży i szantażu. Tym niemniej chcemy podkreślić, że kiedy dowiedzieliśmy się o sytuacji, założyliśmy najgorszy możliwy scenariusz i wykonaliśmywszelkie niezbędne kroki wymagane przez prawo, jak i przez poczucie lojalności wobec osób, które potencjalnie mogły zostać w niej poszkodowane.Poniżej dołączamy informację z lutego, kiedy informowaliśmy o incydencie. Niestety komentarz puentujący informację stracił na aktualności, ponieważ dane zostały upublicznione (przynajmniej w części).“Z tego miejsca ponownie przepraszamy wszystkie potencjalnie narażone podmioty. Źródło wycieku zostało zlokalizowane, a procedury bezpieczeństwa zaktualizowane tak, aby nie dopuścić kolejny raz do takiej sytuacji.”——————————-informacja z lutego 2019:GetHero celem ataku hakerskiegoAgencja interaktywna GetHero stała się celem ataku hakerskiego 11 lutego 2019 roku. Tego samego dnia o zdarzeniu zostały poinformowane odpowiednie organy ścigania: Wydział do Walki z Cyberprzestępczością Komendy Wojewódzkiej Policji weWrocławiu i Policja Miejska. Powiadomiony został też Prezes Urzędu Ochrony Danych Osobowych. W wyniku przeprowadzonego cyberataku przestępca uzyskał dostęp do części danych dotyczących umów zawieranych przez firmę, faktur VAT oraz danych osobowychwspółpracujących z GetHero partnerów i twórców.Zakres włamania objął około 400 dokumentów z ostatnich trzech lat. Dokumenty dotyczyły partnerów biznesowych, firm obsługiwanych przez agencję oraz twórców internetowych, z którymi współpracuje GetHero.Po wykryciu włamania firma niezwłocznie podjęła wszystkie niezbędne kroki. Sprawa została zgłoszona do Wydziału do Walki z Cyberprzestępczością Komendy Wojewódzkiej Policji we Wrocławiu, a także do Prezesa Urzędu Ochrony Danych Osobowych przywsparciu ekspertów ds. ochrony danych osobowych z LexDigital Sp. z o.o.. Ponadto, agencja przeprowadziła wewnętrzny audyt, którego celem było przeciwdziałanie kolejnym wyciekom i zgromadzenie jak największej liczby informacji o włamaniu.GetHero podjęło również współpracę ze specjalistami z zakresu cyberbezpieczeństwa w celu ustalenia, które dokumenty zostały pobrane przez przestępcę. W wyniku audytu zostały usprawnione procedury bezpieczeństwa, a hakerowi zablokowano możliwość dostępu do systemów.Po ustaleniu zakresu włamania skontaktowano się z firmami i osobami, których dane mogły się znajdować w skradzionych dokumentach, a także przedstawiono kroki mające na celu zabezpieczenie interesów wszystkich podmiotów.“Bardzo nam przykro z powodu zaistniałej sytuacji. Mimo dobrego poziomu zabezpieczeń i wdrożonych procedur ochrony danych niestety zawinił czynnik ludzki. Bezpośrednim celem ataku były biznesowe konta email youtuberów, stąd zalecamy szczególną ostrożność wszystkim Twórcom internetowym. Według naszych informacji skradzione dokumenty nie zostały nigdzie opublikowane, ale zdecydowaliśmy się jak najszybciej poinformować wszystkich partnerów.” – mówi Tobiasz Wybraniec, prezes zarządu GetHero.Czas pokaże, czy za stroną, która pojawiła się dziś w internecie stoi ta sama osoba, która — wedle powyższego oświadczenia — miała pozyskać dane w wyniku “ataku na biznesowe konta e-mail youtuberów”. Przekazaliśmy firmie GetHero nasze pytania, które — jeśli uzyskamy odpowiedzi — opublikujemy w kolejnej aktualizacji. Być może to pomoże wyjaśnić jak od ataku na konta e-mail youtuberów, ktoś pozyskał 400 dokumentów agencji dotyczących różnych projektów.

Zaloguj

lub

Zarejestruj się

aby zobaczyć!