Install the app

How to install the app on iOS

Follow along with the video below to see how to install our site as a web app on your home screen.

Notka: This feature may not be available in some browsers.

You are using an out of date browser. It may not display this or other websites correctly.

You should upgrade or use an alternative browser.

You should upgrade or use an alternative browser.

Wersja rozwojowa Windows 11 już jest

- Autor tematu Emmers

- Rozpoczęty

-

- Tagi

- wideo windows 11

- Dołączył

- 22 Lipiec 2010

- Posty

- 1090

- Reakcje/Polubienia

- 44

Czy ktoś z forumowiczów już testował?

Ciekawe czy Dell Latitude E6420 będzie godny do instalacji 11-ki

Ciekawe czy Dell Latitude E6420 będzie godny do instalacji 11-ki

- Dołączył

- 26 Maj 2010

- Posty

- 13241

- Reakcje/Polubienia

- 44746

Ciekawe czy Dell Latitude E6420 będzie godny do instalacji 11-ki

Zaloguj

lub

Zarejestruj się

aby zobaczyć!

Możesz sprawdzić za pomocą tej aplikacji :

Zaloguj

lub

Zarejestruj się

aby zobaczyć!

Ostatnia edycja:

Według Microsoft produkt dostępny będzie pod koniec października.

Zgodność urządzenia z wymaganiami Windows 11 można sprawdzić programem Microsoftu.

Zgodność urządzenia z wymaganiami Windows 11 można sprawdzić programem Microsoftu.

Zaloguj

lub

Zarejestruj się

aby zobaczyć!

Jak W10 działa to ja wiem czy jest sens na siłę się przesiadać.  Tym bardziej że jeśli ktoś ma teraz jakoś poustawiane sprawy związane z telemetrią, śledzeniem i pozostałymi "ulepszeniami" to pewnie na W11 "dla naszego dobra"

Tym bardziej że jeśli ktoś ma teraz jakoś poustawiane sprawy związane z telemetrią, śledzeniem i pozostałymi "ulepszeniami" to pewnie na W11 "dla naszego dobra"  będą one przywrócone do pierwotnej wersji.

będą one przywrócone do pierwotnej wersji.

Tym bardziej że jeśli ktoś ma teraz jakoś poustawiane sprawy związane z telemetrią, śledzeniem i pozostałymi "ulepszeniami" to pewnie na W11 "dla naszego dobra"

Tym bardziej że jeśli ktoś ma teraz jakoś poustawiane sprawy związane z telemetrią, śledzeniem i pozostałymi "ulepszeniami" to pewnie na W11 "dla naszego dobra"  będą one przywrócone do pierwotnej wersji.

będą one przywrócone do pierwotnej wersji.- Dołączył

- 26 Maj 2015

- Posty

- 19231

- Reakcje/Polubienia

- 56016

Microsoft próbuje powstrzymać dystrybucję wyciekającego ISO systemu Windows 11 za pomocą DMCA, ale mleko już się rozlało

P.S. Tytuł wątku zmieniłem, bo autor nie zaznaczył że jest to wersja przeznaczona do testów.

Zaloguj

lub

Zarejestruj się

aby zobaczyć!

P.S. Tytuł wątku zmieniłem, bo autor nie zaznaczył że jest to wersja przeznaczona do testów.

Z tym nowym windowsem to troche tak tego... po mojemu: chca powoli usmiercic stary hardware.

z jendej strony dopuszczaja TPM 1.2 ale z drugiej strony tylko jesli ma "Secure Boot Capable".

Ponadto, wspieraja procki of iCore Gen 8:

Co ciekawe, "oficjalnie" TPM 2.0 narzuca natywny tryb UEFI (wg MS oczywisice) co znowu ograniczy mozliwosc update dla starszych komputerow:

Tak ze tego... dla staszych maszyn (oczywiscie zanim ktos nie znajdzie prostego w miare workaround) koniec wsparcia Win10 moze sie okazac czasem zlomowania maszyny, pozostania bez wsparcia lub przejscia na Linuksa w 2025.

z jendej strony dopuszczaja TPM 1.2 ale z drugiej strony tylko jesli ma "Secure Boot Capable".

Zaloguj

lub

Zarejestruj się

aby zobaczyć!

Ponadto, wspieraja procki of iCore Gen 8:

Zaloguj

lub

Zarejestruj się

aby zobaczyć!

Co ciekawe, "oficjalnie" TPM 2.0 narzuca natywny tryb UEFI (wg MS oczywisice) co znowu ograniczy mozliwosc update dla starszych komputerow:

Zaloguj

lub

Zarejestruj się

aby zobaczyć!

: " TPM 2.0 is not supported in Legacy and CSM Modes of the BIOS. Devices with TPM 2.0 must have their BIOS mode configured as Native UEFI only. The Legacy and Compatibility Support Module (CSM) options must be disabled. For added security Enable the Secure Boot feature. ", przy czym migracja dla juz zainstalowanego systemu tez nie jest taka prosta bo wymaga uzycia narzedzia

Zaloguj

lub

Zarejestruj się

aby zobaczyć!

Tak ze tego... dla staszych maszyn (oczywiscie zanim ktos nie znajdzie prostego w miare workaround) koniec wsparcia Win10 moze sie okazac czasem zlomowania maszyny, pozostania bez wsparcia lub przejscia na Linuksa w 2025.

Witam! Czy udało się komuś z Was spolszczyć do końca interfejs Windows 11. ? Szczególnie chodzi mi o aplet Ustawienia. Całą resztę udało się ustawić w języku polskim. Jak to zrobiłem w następnym filmie. Jak spolszczyć Windows 11

Nie, na dziś nie spolonizujesz wszystkiego-nie dostępne trzy pakiety (Basic.....) piszą że w przyszłości..ale reszta śmiga i parę pomysłów jest na plus, parę aplikacji starszych działających pod Win 10 pod tą wersją 11_ki nie działają  ale raczej całość na plus w końcu to nie jest wersja finalna.

ale raczej całość na plus w końcu to nie jest wersja finalna.

Dobra... wiec tak: zacznijmy ze ponizsze to belkot intelektualny, zabawa sama w sobie nie majaca wiekszego sensu, jako ze korzystanie z Win 11 przy pominieciu FUNDAMENTOW bezpieczenstwa na ktorych stoi to proszenie sie o klopoty, blue screeny, 404, ping request time out i batozenie na Rynku, a osoby to robiace nalezaloby zakuc w dyby i wrzucic do ciemnicy. Ale co tam, krazy juz po sieci wiec dla potomnosci:

jak wam wyswietli podczas instalacji na Win 10 "buuu, ni mosz TPM 2.0/fefnascie, ni mosz Secure But i w ogole to spadaj" to robimy tak:

Nie wylazimy, tylko klikamy radosnie na tym komunikacie Shift+F10, i ukazuje nam sie stary ale jary command prompt.

We w tym command prompcie se klikamy: regedit.exe, i ukazuje sie nam znajomy edytor badziejstwa.

W tymze tworzymy sobie:

w HKEY_LOCAL_MACHINE\SYSTEM\Setup tworzymy se nowy “LabConfig”

W “LabConfig” tworzymy dwa nowe wejscia:

BypassTPMCheck=dword:00000001

BypassSecureBootCheck=dword:00000001

Czy jest inna metoda. Nom, a co? Bierzemy se sobie ISO Win 11, oraz ISO Win 10. Montujemy gdzies tak zeby bylo RW, i podmieniamy zawartosc folderu: soruces w ISO Win 11 zawartoscia tegoz z Win 10. Sie okazuje ze malymietki sprawdza sprzet na etapie instalacji, a potem to juz nie za bardzo...

Oczywiscie jak na razie, dziala to na "wycieknietych" wersjach. nie mam watpliwosci ze malymietki stwardnieje i zaszyje to gdzies indziej... tak samo jak pewnien jestem ze zlamanie nowej metody zajmie jakies 2 tygodnie. Ot, taka zabawa w kolko.

Z tym ze podkreslam: stosowanie powyzszego by ominac podstawy bezpieczenstwa systemu per se jest dowodem na aberracje umyslowa stosujacego

jak wam wyswietli podczas instalacji na Win 10 "buuu, ni mosz TPM 2.0/fefnascie, ni mosz Secure But i w ogole to spadaj" to robimy tak:

Nie wylazimy, tylko klikamy radosnie na tym komunikacie Shift+F10, i ukazuje nam sie stary ale jary command prompt.

We w tym command prompcie se klikamy: regedit.exe, i ukazuje sie nam znajomy edytor badziejstwa.

W tymze tworzymy sobie:

w HKEY_LOCAL_MACHINE\SYSTEM\Setup tworzymy se nowy “LabConfig”

W “LabConfig” tworzymy dwa nowe wejscia:

BypassTPMCheck=dword:00000001

BypassSecureBootCheck=dword:00000001

Czy jest inna metoda. Nom, a co? Bierzemy se sobie ISO Win 11, oraz ISO Win 10. Montujemy gdzies tak zeby bylo RW, i podmieniamy zawartosc folderu: soruces w ISO Win 11 zawartoscia tegoz z Win 10. Sie okazuje ze malymietki sprawdza sprzet na etapie instalacji, a potem to juz nie za bardzo...

Oczywiscie jak na razie, dziala to na "wycieknietych" wersjach. nie mam watpliwosci ze malymietki stwardnieje i zaszyje to gdzies indziej... tak samo jak pewnien jestem ze zlamanie nowej metody zajmie jakies 2 tygodnie. Ot, taka zabawa w kolko.

Z tym ze podkreslam: stosowanie powyzszego by ominac podstawy bezpieczenstwa systemu per se jest dowodem na aberracje umyslowa stosujacego

Dziś wpadło mi oficjalnie Windows 11 poprzez Windows Update jako Insder preview. Niemal wszystko jest spolszczone od samego początku. Ale czasem niekonsekwentnie i sporo anglicyzmów zostało. Część tłumaczeń wygląda na automat, ponieważ są nielogiczne i pisane w dziwny sposób (po polskawemu).

System moim zdaniem obecnie nie nadaje się jeszcze do normalnego użytkowania. Wygląda jak sklejka elementów z Windows 10, Vista , NT 4.0 doprawiona jeszcze zmienionym stylem graficznym. I to niekonsekwentnie, bo część okien nadal nie ma zaokrąglonych narożników ani nie przyjmuje ustawień ciemnego motywu.

Przestały mi działać sterowniki do skanera i drukarki. Urządzenie od kilku lat nieprodukowane, więc nie liczę na aktualizację od producenta.

Czeka mnie w weekend stawianie systemu od nowa. Windows 10 popracuje u mnie jeszcze długo.

System moim zdaniem obecnie nie nadaje się jeszcze do normalnego użytkowania. Wygląda jak sklejka elementów z Windows 10, Vista , NT 4.0 doprawiona jeszcze zmienionym stylem graficznym. I to niekonsekwentnie, bo część okien nadal nie ma zaokrąglonych narożników ani nie przyjmuje ustawień ciemnego motywu.

Przestały mi działać sterowniki do skanera i drukarki. Urządzenie od kilku lat nieprodukowane, więc nie liczę na aktualizację od producenta.

Czeka mnie w weekend stawianie systemu od nowa. Windows 10 popracuje u mnie jeszcze długo.

Ostatnia edycja:

- Dołączył

- 26 Maj 2015

- Posty

- 19231

- Reakcje/Polubienia

- 56016

Windows 11 zawiera wbudowaną funkcję prywatności DNS-over-HTTPS

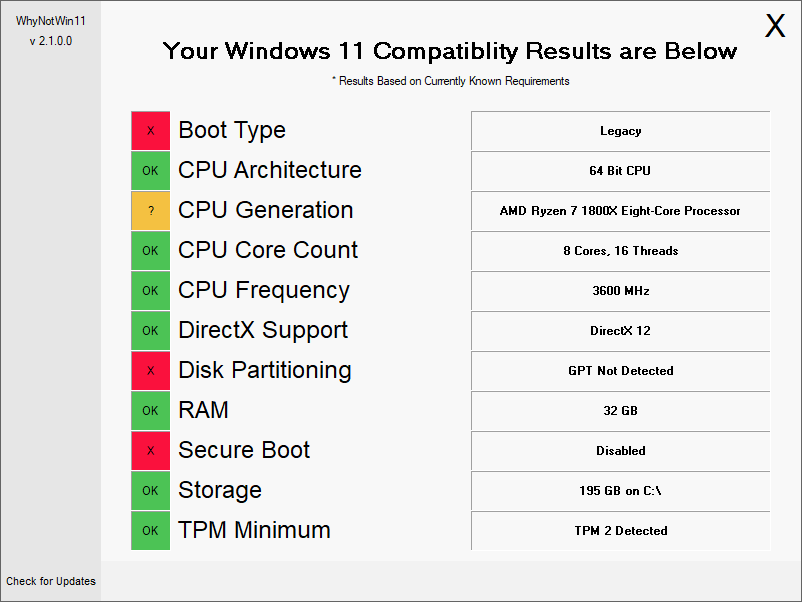

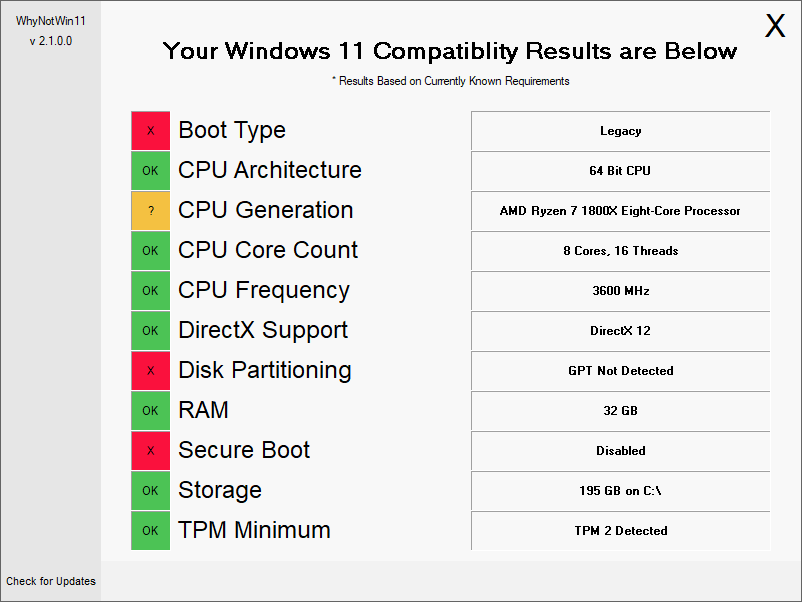

Aplikacja typu open source o nazwie WhyNotWin11 działa jako lepszy zamiennik aplikacji Microsoft PC Health Check w celu ustalenia, czy Twój sprzęt jest zgodny z systemem Windows 11.

Pobieranie:

Zaloguj

lub

Zarejestruj się

aby zobaczyć!

Aplikacja typu open source o nazwie WhyNotWin11 działa jako lepszy zamiennik aplikacji Microsoft PC Health Check w celu ustalenia, czy Twój sprzęt jest zgodny z systemem Windows 11.

Zaloguj

lub

Zarejestruj się

aby zobaczyć!

Pobieranie:

Zaloguj

lub

Zarejestruj się

aby zobaczyć!

Ostatnia edycja:

- Dołączył

- 26 Maj 2015

- Posty

- 19231

- Reakcje/Polubienia

- 56016

TPM Diagnostics - nowe narzędzie Windows 11

Znane problemy z systemem Windows 11 i sposoby ich rozwiązywania

Zaloguj

lub

Zarejestruj się

aby zobaczyć!

Znane problemy z systemem Windows 11 i sposoby ich rozwiązywania

Zaloguj

lub

Zarejestruj się

aby zobaczyć!

Podobne tematy:

Udostępnij: